防篡改设计:数字世界的隐形卫士

在信息爆炸的时代,数据已成为新时代的“石油”,而篡改则是潜伏在暗处的“盗油贼”。无论是个人隐私、商业机密,还是国家战略信息,一旦遭到篡改,轻则造成经济损失,重则引发社会动荡。防篡改设计(Tamper-ResistantDesign)正是应对这一威胁的核心技术手段之一。

它不仅仅是一种技术,更是一种思维模式——通过系统化的方法,确保数据或设备在未经授权的情况下无法被修改、破坏或伪造。

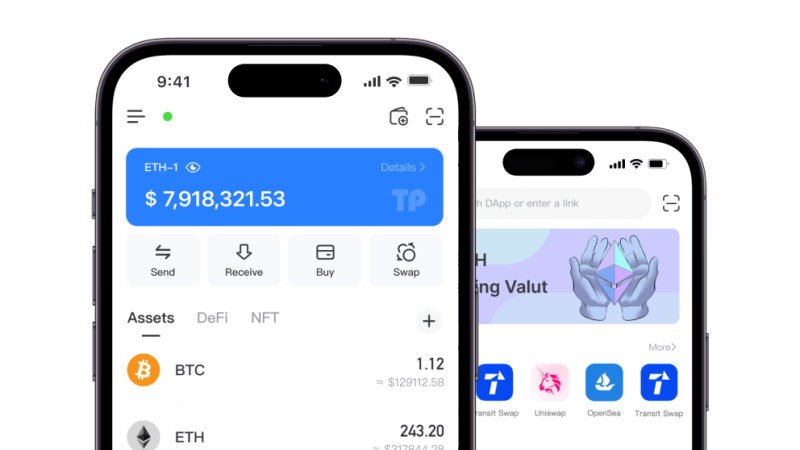

防篡改设计的应用场景极为广泛。从日常生活中的智能门锁、银行卡芯片,到企业级的区块链技术、云计算平台,再到国家级的电子投票系统、军事通信网络,防篡改设计无处不在。以区块链为例,其分布式账本技术通过加密算法和共识机制,使得任何试图篡改数据的行为都会立即被网络中的其他节点检测并拒绝。

这种“去中心化”的防篡改特性,正是比特币等加密货币得以信任的基石。

防篡改设计并非一劳永逸的解决方案。随着黑客技术的不断进化,传统的防护手段可能逐渐失效。例如,早期的软件防篡改多依赖于代码混淆或数字签名,但这些方法在面对高级持久性威胁(APT)时往往显得力不从心。因此,现代防篡改设计更强调“深度防御”(DefenseinDepth)理念,结合硬件与软件、物理与逻辑的多层次防护。

比如,智能手机的SecureEnclave技术通过在处理器层面隔离敏感数据,即使操作系统被攻破,关键信息仍能得到保护。

防篡改设计的核心挑战在于平衡安全性与可用性。过度防护可能导致系统复杂度过高、用户体验下降,甚至引发新的漏洞。举例来说,某些金融应用为了防篡改而频繁要求用户重新认证,反而增加了使用门槛。理想的防篡改设计应当是“无感”的——用户在享受便捷服务的安全机制已在后台默默发挥作用。

未来,随着物联网(IoT)和人工智能(AI)的普及,防篡改设计将面临更多维度的挑战。智能家居设备、自动驾驶汽车、工业控制系统等均需嵌入防篡改机制,以应对潜在的网络攻击。唯有通过不断创新,防篡改设计才能继续充当数字时代的隐形卫士。

实践指南:如何构建有效的防篡改体系

若想真正发挥防篡改设计的作用,仅了解其概念远远不够,必须将其落地为可操作的实践方案。无论是企业管理者、技术开发者,还是普通用户,都需要掌握防篡改设计的基本原则与方法。

防篡改设计应贯穿于产品或系统的整个生命周期——从设计、开发、部署到维护。在设计阶段,需明确哪些数据或功能属于关键资产,并为其定制防护策略。例如,一款医疗APP若涉及患者健康记录,应采用端到端加密(End-to-EndEncryption)结合哈希校验(HashVerification)技术,确保数据在传输与存储过程中均不被篡改。

开发阶段则需遵循安全编码规范,避免常见漏洞(如缓冲区溢出、SQL注入等),并集成实时监控工具,及时发现异常行为。

防篡改设计需要“人性化”思维。许多安全漏洞并非源于技术缺陷,而是由于用户操作不当或意识不足。因此,教育用户识别常见攻击手段(如钓鱼邮件、恶意软件)同样重要。企业可通过模拟攻击演练、定期培训等方式提升全员安全素养。设计界面时应减少用户的安全决策负担——例如,自动更新机制可确保软件始终处于最新防护状态,无需用户手动干预。

技术创新是防篡改设计的另一驱动力。近年来,基于人工智能的异常检测系统已逐渐成熟,能够通过分析用户行为模式智能识别篡改尝试。例如,若某账号突然在陌生地点进行高频操作,系统可自动触发二次认证或暂时冻结权限。量子加密技术的兴起也为防篡改设计提供了新方向,其理论上“不可破解”的特性有望彻底解决传统加密算法的局限性。

防篡改设计必须与时俱进。安全领域没有永恒的解决方案,唯有持续评估、迭代优化才能应对不断变化的威胁环境。企业应建立漏洞响应机制,一旦发现缺陷立即修补,并通过第三方审计增强公信力。

防篡改设计是数字社会不可或缺的基石。它既需要技术层面的严谨,又离不开人与流程的协同。唯有将防篡改思维融入每一个环节,我们才能在享受科技红利的筑牢安全的防火墙。